【 使用环境 】生产环境

【 OB or 其他组件 】ocp

【 使用版本 】4.3.5

【问题描述】

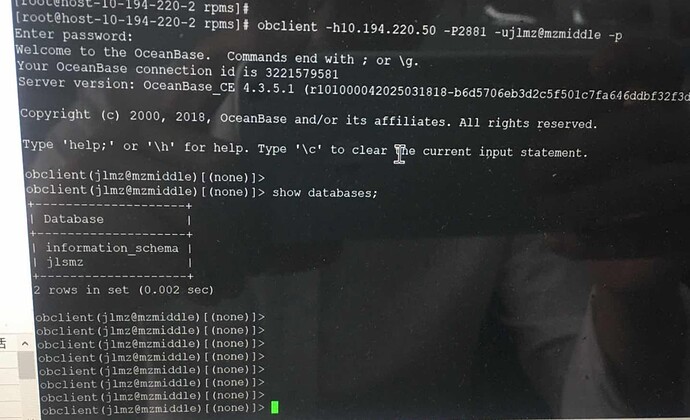

ocp上面新增了个jlmz的租户,配置的权限是库级别的,制定的就是jlsmz的库。

但是现在能看到information_schema的库

【附件及日志】

information_schema 都会有的。MySQL也是这样。不影响。

正常的,统计信息在里面。

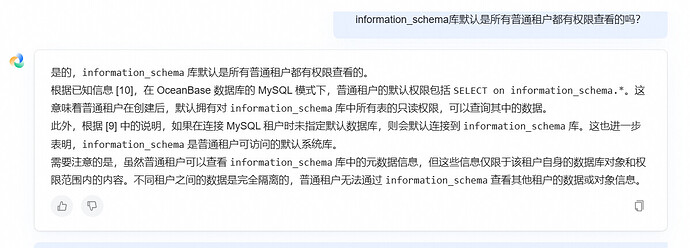

根据您的问题描述,您在 OCP 上创建了一个名为 jlmz 的租户,并为其配置了库级别的权限,仅允许访问 jlsmz 库。但您发现该租户能够看到 information_schema 库,这与预期不符。

以下是针对此问题的分析和解答:

1. 关于 information_schema 的可见性

information_schema 是 OceanBase 数据库中的系统信息库,用于存储数据库元数据(如表结构、用户权限等)。根据 OceanBase 的设计,所有租户默认都可以访问 information_schema,这是为了方便用户查询数据库的元数据信息。因此,即使您为租户配置了库级别的权限,information_schema 仍然对租户可见。

文档依据:

虽然提供的文档片段中没有直接提到 information_schema 的可见性问题,但根据 OceanBase 的官方文档和社区版的设计原则,information_schema 是一个全局可见的系统库,无法通过权限设置隐藏。

2. 如何限制租户的访问范围

如果您希望严格限制租户只能访问指定的库(如 jlsmz),可以采取以下措施:

(1) 确认权限配置是否正确

- 确保在 OCP 中为租户

jlmz配置的权限仅限于jlsmz库。 - 使用以下 SQL 查询当前用户的权限配置:

如果返回结果中包含对其他库的权限,请调整权限配置。SHOW GRANTS FOR 'jlmz'@'%';

(2) 禁止访问非授权库

OceanBase 社区版本身不支持完全屏蔽 information_schema 的可见性。但如果需要进一步限制租户的行为,可以通过以下方式实现:

- 在应用层控制 SQL 查询逻辑,避免租户直接访问

information_schema。 - 使用视图或存储过程封装数据访问逻辑,限制租户对底层数据的直接操作。

(3) 升级到更高版本(可选)

如果您使用的是较旧版本的 OceanBase 社区版,建议升级到最新版本(如 4.3.5 或更高版本),以获取更完善的权限管理功能。

3. 验证权限配置的步骤

以下是验证和调整权限的具体步骤:

(1) 登录 OCP 并检查租户权限

- 在 OCP 的“租户管理”页面中,找到租户

jlmz。 - 确认其权限配置是否仅限于

jlsmz库。

(2) 使用 SQL 验证权限

登录到租户 jlmz,执行以下命令:

SHOW DATABASES;

如果返回结果中仅包含 jlsmz 和 information_schema,则权限配置是正确的。

(3) 测试访问其他库

尝试访问未授权的库(如 test 或其他库):

USE test;

如果返回权限错误,则说明权限配置生效。

4. 总结

information_schema是系统库,默认对所有租户可见,无法通过权限设置隐藏。- 如果您希望进一步限制租户的行为,可以通过调整权限配置、应用层控制或升级 OceanBase 版本来实现。

- 如果仍有疑问,建议联系 OceanBase 的技术支持团队,获取更详细的帮助。

希望以上解答能解决您的问题!如果有其他疑问,请随时提问。

具体信息可参考以下文档: